Un plan de actuación es un documento ordenado o una hoja de ruta a seguir para la consecución de nuestros objetivos. A continuación proponemos un modelo de actuación ante un ataque.

- Preparación: Implica establecer un equipo de respuesta a incidentes, definir sus roles y responsabilidades.

- Identificación: Determinar si ha ocurrido algo, si dispusiésemos por ejemplo de monitorización de nuestra infraestructura, revisando los logs.

- Contención: Una vez que se ha identificado una incidencia, tomando medidas para prevenir que el incidente cause más daño como, por ejemplo desconectar el o los equipos de la red.

- Erradicación: Identificar y eliminar la causa del incidente por ejemplo eliminando malware, corrigiendo vulnerabilidades o modificando las políticas de seguridad.

- Recuperación: Restaurar los sistemas a su estado normal y confirmar que están libres de amenazas. Esto implicará la restauración de los datos a partir de copias de seguridad, la verificación de la integridad de los datos y la confirmación de que los sistemas están funcionando correctamente.

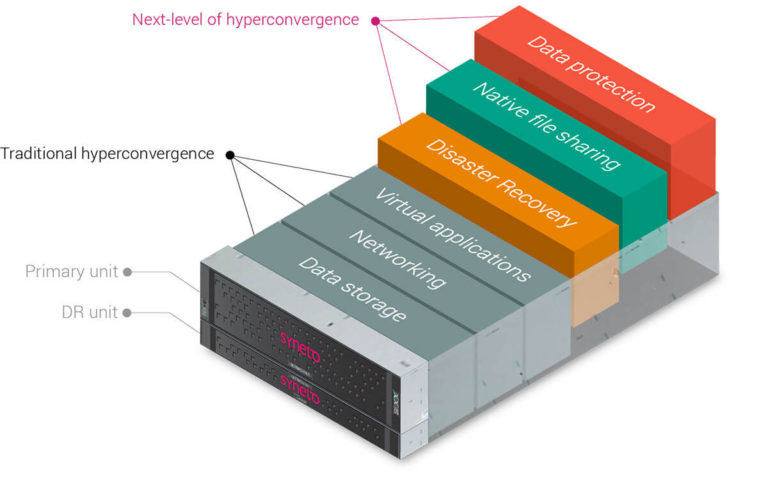

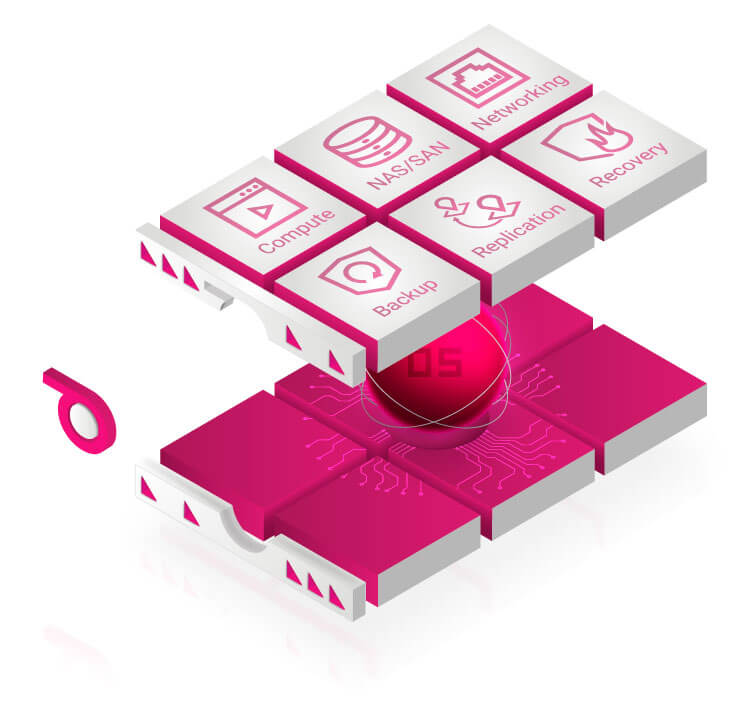

En este punto le invitamos a que lea este otro artículo sobre infraestructuras en la nube e hiperconvergentes en el que analizamos sus ventajas a la hora de restaurar y garantizar la integridad de datos.

- Mejora continua: Después de que hayamos gestionado la incidencia, debemos analizar tanto el incidente en si, como el proceso de respuesta, para identificar las posibles mejoras. Esto puede implicar desde la actualización de las políticas y procedimientos, a la mejora de las medidas de seguridad y la formación del personal como la contratación de servicios externos para realizar todos y cada uno de los procesos anteriormente mencionados.