El doxing se produce al exponer de forma no autorizada información personal en la red. Es un acto de ciberacoso que también puede tener consecuencias devastadoras para las empresas. Sigue leyendo para conocer más a fondo esta práctica y las estrategias que te ayudarán a prevenirlo y proteger la privacidad de tu negocio.

¿Qué es el Doxxing?

El término doxing o doxxing, proviene de la abreviación de “exponer dox”, exposición de documentos. Se considera un tipo de ciberacoso al tratarse de la revelación de información personal en línea sin que medie consentimiento. Puede ser desde el nombre real, la dirección, el lugar de trabajo u otros datos confidenciales. El objetivo principal del doxing es intimidar, humillar, acosar o perjudicar a la víctima, lo que puede tener graves repercusiones para su reputación y bienestar emocional.

Quienes se dedican al doxing, conocidos como «doxers,» juegan con la información privada y el seguimiento de las rutas de navegación de sus víctimas. Internet no es tan anónimo como muchos creen.

El Riesgo del Doxxing Empresarial

Cuando se dirige el doxing contra un empleado de una empresa suele tratarse de una suplantación de identidad. Realizan la difusión de noticias falsas en su nombre, noticias que buscan específicamente el daño de la reputación del individuo y de la corporación. Por ello, los objetivos suelen ser altos cargos.

Si los clientes o los medios llegaran a creer que esta información es verídica, la reputación de la empresa sufriría un deterioro significativo. Por otro lado, si se evidencia que han sufrido un ataque de doxing, la percepción sería que la empresa carece de las medidas adecuadas de ciberseguridad y no está equipada con los recursos necesarios para prevenir este tipo de incidencias. En ambos casos, la empresa se ve afectada.

Estrategias para Mantener el Doxxing a Raya

La prevención es clave cuando se trata de doxing. Estas son algunas estrategias que te ayudarán a proteger a tu empresa y a tus empleados:

1. Mantén en secreto tu dirección IP

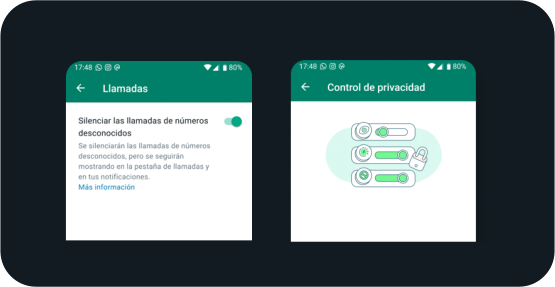

Oculta tu dirección IP utilizando una VPN (Red Privada Virtual) o un proxy. Estas herramientas enmascaran tu dirección IP real, lo que dificulta que se rastree tu ubicación y actividad en línea.

2. Evita las opciones de inicio de sesión externas

No inicies sesión en sitios web y aplicaciones utilizando tus cuentas de redes sociales u otros servicios externos (como son Facebook o Google). Esto minimiza la cantidad de información personal que los sitios pueden recopilar sobre ti.

3. Configura la autenticación de varios factores

Utiliza la autenticación de varios factores siempre que sea posible para aumentar la seguridad de tus cuentas. Esto dificultará que los doxers accedan a tus perfiles y puedan suplantar tu identidad o conseguir tus datos.

4. Realiza una búsqueda de doxing contra ti mismo

Ponte en el lugar de un doxer y busca información sobre ti en línea. Esto te ayudará a identificar qué datos personales están disponibles públicamente y a tomar medidas para reducir tu exposición.

5. Configura alertas de Google

Configura alertas de Google para recibir notificaciones si tu información aparece en línea o si se ha iniciado sesión en alguna de tus cuentas sin tu consentimiento. Esto te permitirá tomar medidas rápidas en caso de un posible ataque de doxing.

Implementando estas estrategias, puedes minimizar el riesgo de doxing y mantener a salvo la privacidad de tu negocio y de tus empleados. Además, considera la posibilidad de contar con un servicio externo especializado en ciberseguridad, como Seteinco, que puede proporcionarte una capa adicional de protección y asesoramiento en la prevención de amenazas digitales.